还是一句话,功夫再高,也怕菜刀

首先,恭喜你发现了宝藏。

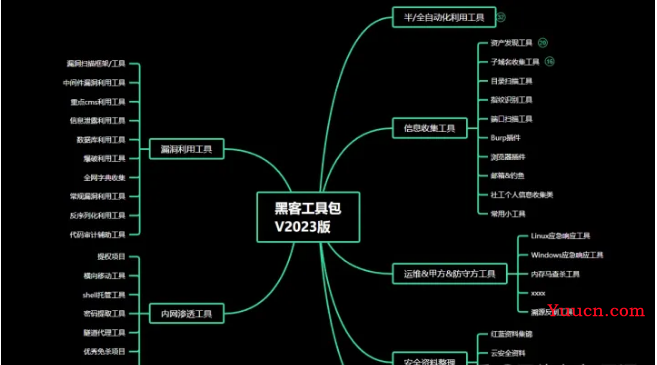

本文章集成了全网优秀的开源攻防武器项目,包含:

信息收集工具(自动化利用工具、资产发现工具、目录扫描工具、子域名收集工具、指纹识别工具、端口扫描工具、各种插件....etc...)

漏洞利用工具(各大CMS利用工具、中间件利用工具等项目........)

内网渗透工具(隧道代理、密码提取.....)

应急响应工具

甲方运维工具

等其他安全攻防资料整理,供攻防双方使用。

重点提醒:本项目工具来源于互联网,是否含带木马及后门请自行甄别!!Hvv来即,请大家提高警惕!!!

受限于篇幅原因,无法全部展示,如果你需要的话,可以评论区告诉我!也可以点击蓝色字体自助获取

【一一帮助安全学习(网络安全面试题+学习路线+视频教程+工具)一一】

1、半/全自动化工具

|

项目简介 |

项目地址 |

项目名称 |

|

一条龙服务,只需要输入根域名即可全方位收集相关资产,并检测漏洞。也可以输入多个域名、C段IP等,具体案例见下文。 |

https://github.com/0x727/ShuiZe_0x727 |

ShuiZe_0x727 |

|

单兵作战武器库,你值得拥有 |

https://github.com/yaklang/yakit |

yakit |

|

自动化巡航扫描框架(可用于红队打点评估) |

https://github.com/b0bac/ApolloScanner |

ApolloScanner |

|

可针对指定IP段、资产清单、存活网段自动化进行端口扫描以及TCP指纹识别和Banner抓取 |

https://github.com/lcvvvv/kscan |

kscan |

|

一款尚未被发掘的脆弱性扫描工具 |

https://github.com/broken5/bscan |

bscan |

|

一个漏洞扫描器粘合剂,添加目标后30款工具自动调用 |

https://github.com/78778443/QingScan |

QingScan |

|

分布式资产信息收集和漏洞扫描平台 |

https://github.com/1in9e/gosint |

gosint |

|

一个辅助平常渗透测试项目或者攻防项目快速打点的综合工具 |

https://github.com/P1-Team/AlliN |

AlliN |

|

nemo_go自动化信息收集 |

https://github.com/hanc00l/nemo_go |

nemo_go |

|

从子域名、端口服务、漏洞、爬虫等一体化的资产管理系统 |

https://github.com/CTF-MissFeng/bayonet |

bayonet |

|

一个高度可定制Web自动化扫描框架 |

https://github.com/r3curs1v3-pr0xy/vajra |

vajra |

|

reconFTW 集成了30个工具的信息收集利器 |

https://github.com/six2dez/reconftw |

reconftw |

|

自动化侦查框架 |

https://github.com/yogeshojha/rengine |

rengine |

|

GUI界面的自动化工具 |

https://github.com/lz520520/railgun |

Railgun |

|

在线cms识别|信息泄露|工控|系统|物联网安全|cms漏洞扫描|nmap端口扫描|子域名获取|待续.. |

https://github.com/iceyhexman/onlinetools |

在线工具集 |

|

Acunetix Web漏洞扫描程序 GUI版本] |

https://github.com/x364e3ab6/AWVS-13-SCAN-PLUS |

AWVS-GUI |

|

DarkAngel 是一款全自动白帽漏洞扫描器,从hackerone、bugcrowd资产监听到漏洞报告生成、企业微信通知。 |

https://github.com/Bywalks/DarkAngel |

DarkAngel |

2、资产发现工具

|

项目简介 |

项目地址 |

项目名称 |

|

reconFTW 集成了30个工具的信息收集利器 |

https://github.com/six2dez/reconftw |

reconftw |

|

资产无限巡航扫描系统 |

https://github.com/awake1t/linglong |

linglong |

|

SRC子域名资产监控 |

https://github.com/LangziFun/LangSrcCurise |

LangSrcCurise |

|

快速侦察与目标关联的互联网资产,构建基础资产信息库。 |

https://github.com/TophantTechnology/ARL |

ARL(灯塔) |

|

集成GoogleHacking语法来进行信息收集 |

https://github.com/TebbaaX/GRecon |

Grecon |

|

从第三方平台获取目标网页内容 |

https://github.com/tomnomnom/waybackurls |

waybackurls |

|

从多个网站提取目标相关信息 |

https://github.com/lc/gau |

gau |

|

集合了多个网络测绘平台,可以快速在多个网络测绘平台搜索信息并且合并展示及导出。 |

https://github.com/ExpLangcn/InfoSearchAll |

InfoSearchAll |

|

调用fofa\ZoomEye\360quake的官方api---GUI界面 |

https://github.com/xzajyjs/ThunderSearch |

ThunderSearch |

|

集成多个网络资产测绘平台的搜索工具 |

https://github.com/Kento-Sec/AsamF |

AsamF |

|

一个简单实用的FOFA客户端 By flashine |

https://github.com/wgpsec/fofa_viewer |

fofa_viewer |

|

0_zone_zpi脚本 |

https://github.com/lemonlove7/0_zone |

0_zone |

|

icp备案查询、企业资产快速收集工具 |

https://github.com/SiJiDo/IEyes |

IEyes |

|

一款基于各大企业信息API的工具 |

https://github.com/wgpsec/ENScan_GO |

ENScan_GO |

|

基于斗象灯塔ARL修改后的版本。相比原版,增加了OneForAll、中央数据库,修改了altDns |

https://github.com/ki9mu/ARL-plus-docker |

ARL-plus-docker |

|

灯塔(最新版)指纹添加脚本! |

https://github.com/loecho-sec/ARL-Finger-ADD |

ARL-Finger-ADD |

3、子域名收集工具

|

项目简介 |

项目地址 |

项目名称 |

|

在线子域名收集 |

https://rapiddns.io/subdomain |

在线收集 |

|

ksubdomain 无状态子域名爆破工具 |

https://github.com/knownsec/ksubdomain |

ksubdomain |

|

一款功能强大的子域收集工具 |

https://github.com/shmilylty/OneForAll |

oneforall |

|

通过使用被动在线资源来发现网站的有效子域 |

https://github.com/projectdiscovery/subfinder |

subfinder |

|

src子域名监控 |

https://github.com/LangziFun/LangSrcCurise |

LangSrcCurise |

|

从 github 上发现子域名 |

https://github.com/gwen001/github-subdomains |

github-subdomains |

|

Layer子域名挖掘机 |

https://github.com/euphrat1ca/LayerDomainFinder |

Layer |

|

好用且强大的子域名扫描工具 |

https://github.com/yunxu1/dnsub |

dnsub |

4、信息搜集工具

|

ARL 资产侦察灯塔 |

https://github.com/TophantTechnology/ARL |

|

AsamF 资产收集工具 |

https://github.com/Kento-Sec/AsamF |

|

shuize信息搜集 |

https://github.com/0x727/ShuiZe_0x727 |

|

ENScan 企业信息搜集 |

https://github.com/wgpsec/ENScan_GO |

|

EHole 指纹探测工具 |

https://github.com/EdgeSecurityTeam/EHole |

|

ObserverWard指纹识别 |

https://github.com/0x727/ObserverWard |

|

Dismap 指纹识别 |

https://github.com/zhzyker/dismap |

|

Naabu 端口扫描 |

https://github.com/projectdiscovery/naabu |

|

ALLiN 子域名收集 |

https://github.com/P1-Team/AlliN |

|

OneForAll 子域收集 |

https://github.com/shmilylty/OneForAll |

|

ksubdomain子域名爆破 |

https://github.com/knownsec/ksubdomain |

|

subfinder 子域名搜集 |

https://github.com/projectdiscovery/subfinder |

|

Amass 子域名扫描工具 |

https://github.com/OWASP/Amass |

|

Payer 子域名挖掘机 |

https://github.com/Pik-sec/Payer |

|

dirsearch 目录扫描 |

https://github.com/maurosoria/dirsearch |

|

Phoenix 目录扫描神器 |

https://github.com/Pik-sec/Phoenix |

|

feroxbuster 目录扫描 |

https://github.com/epi052/feroxbuster |

|

GitHack泄露利用工具 |

https://github.com/lijiejie/GitHack |

|

API未授权扫描插件 |

https://github.com/API-Security/APIKit |

5、目录扫描工具

|

项目简介 |

项目地址 |

项目名称 |

|

Web path scanner 目录扫描工具 |

https://github.com/maurosoria/dirsearch |

dirsearch |

|

用Rust编写的快速,简单,递归的内容发现工具 |

https://github.com/epi052/feroxbuster |

feroxbuster |

|

用Go编写的模糊测试工具 |

https://github.com/ffuf/ffuf |

ffuf |

|

一个高级web目录、文件扫描工具 |

https://github.com/H4ckForJob/dirmap |

dirmap |

|

网站的敏感目录发掘工具 |

https://github.com/deibit/cansina |

cansina |

|

御剑后台扫描工具珍藏版 |

https://www.fujieace.com/hacker/tools/yujian.html |

御剑 |

|

使用GoLang开发的目录/子域扫描器 |

https://github.com/ReddyyZ/urlbrute |

urlbrute |

|

御剑目录扫描专业版 |

https://github.com/foryujian/yjdirscan |

yjdirscan |

|

web目录快速扫描工具,够用 |

https://github.com/hunyaio/yuhScan |

yuhScan |

|

类似JSFinder的golang实现,更快更全更舒服 |

https://github.com/pingc0y/URLFinder |

URLFinder |

|

爬虫 可以发现搜索引擎发现不了的目录 |

https://github.com/jaeles-project/gospider |

gospider |

|

katana 是 projectdiscovery 项目中的一个网页链接抓取工具,可以自动解析js文件。新一代爬行框架。 |

https://github.com/projectdiscovery/katana |

katana |

|

dontgo403 是一个绕过 40X 错误的工具。 |

https://github.com/devploit/dontgo403 |

dontgo403 |

6、Burp插件

|

项目简介 |

项目地址 |

项目名称 |

|

有关burpsuite的插件(非商店),文章以及使用技巧的收集 |

https://github.com/Mr-xn/BurpSuite-collections |

BurpSuite-collections |

|

一款基于BurpSuite的被动式shiro检测插件 |

https://github.com/pmiaowu/BurpShiroPassiveScan |

BurpShiroPassiveScan |

|

一款基于BurpSuite的被动式FastJson检测插件 |

https://github.com/pmiaowu/BurpFastJsonScan |

BurpFastJsonScan |

|

添加一些右键菜单让burp用起来更顺畅 |

https://github.com/bit4woo/knife |

knife |

|

fastjson漏洞burp插件,检测fastjson小于1.2.68基于dnslog |

https://github.com/zilong3033/fastjsonScan |

fastjsonScan |

|

fastjson利用,支持tomcat、spring回显,哥斯拉内存马;回显利用链为dhcp、ibatis、c3p0 |

https://github.com/skisw/fastjson-exp |

fastjson-exp |

|

HaE 请求高亮标记与信息提取的辅助型 BurpSuite 插件 |

https://github.com/gh0stkey/HaE |

HaE |

|

domain_hunter_pro 一个资产管理类的Burp插件 |

https://github.com/bit4woo/domain_hunter_pro |

domain_hunter_pro |

|

新一代子域名主/被动收集工具 |

https://github.com/Acmesec/Sylas |

Sylas |

|

GadgetProbe Burp插件 用来爆破远程类查找Java反序列化 |

https://github.com/BishopFox/GadgetProbe |

GadgetProbe |

|

HopLa 自动补全 Payload 的 BurpSuite插件 |

https://github.com/synacktiv/HopLa |

HopLa |

|

验证码识别 |

https://github.com/f0ng/captcha-killer-modified |

captcha-killer-modified |

|

一款支持多种加密算法、或直接执行浏览器JS代码的BurpSuite插件。 |

https://github.com/whwlsfb/BurpCrypto |

BurpCrypto |

|

根据自定义来达到对数据包的处理(适用于加解密、爆破等),类似mitmproxy,不同点在于经过了burp中转 |

https://github.com/f0ng/autoDecoder |

autoDecoder |

|

伪造ip地址 |

https://github.com/TheKingOfDuck/burpFakeIP |

burpFakeIP |

|

自动发送请求 |

https://github.com/nccgroup/AutoRepeater |

AutoRepeater |

|

自动探测请求走私漏洞 |

https://github.com/portswigger/http-request-smuggler |

http-request-smuggler |

7、浏览器插件

|

项目简介 |

项目地址 |

项目名称 |

|

Hack-Tools 适用于红队的浏览器扩展插件 |

https://github.com/LasCC/Hack-Tools |

Hack-Tools |

|

SwitchyOmega 浏览器的代理插件 |

https://github.com/FelisCatus/SwitchyOmega |

SwitchyOmega |

|

Chrome插件.使用DevTools查找DOM XSS |

https://github.com/filedescriptor/untrusted-types |

untrusted-types |

|

FOFA Pro view 是一款FOFA Pro 资产展示浏览器插件 |

https://github.com/fofapro/fofa_view |

fofa_view |

|

mitaka 用于 OSINT 搜索的Chrome和Firefox扩展 |

https://github.com/ninoseki/mitaka |

mitaka |

|

Git History 查看git存储库文件的历史记录 |

https://githistory.xyz/ |

Git History |

|

一款可以检测WEB蜜罐并阻断请求的Chrome插件 |

https://github.com/cnrstar/anti-honeypot |

anti-honeypot |

|

一款基于 Chromium的XSS检测工具 |

https://github.com/v8blink/Chromium-based-XSS-Taint-Tracking |

Chromium-based-XSS-Taint-Tracking |

|

一款完全被动监听的谷歌插件,用于高危指纹识别、蜜罐特征告警和拦截、机器特征对抗。 |

https://github.com/graynjo/Heimdallr |

Heimdallr |

8、邮箱&钓鱼

|

项目简介 |

项目地址 |

项目名称 |

|

邮箱自动化收集爬取 |

https://github.com/Taonn/EmailAll |

EmailAll |

|

通过搜索引擎爬取电子邮件 |

https://github.com/Josue87/EmailFinder |

EmailFinder |

|

批量检查邮箱账密有效的 Python 脚本 |

https://github.com/rm1984/IMAPLoginTester |

IMAPLoginTester |

|

Coremail邮件系统组织通讯录导出脚本 |

https://github.com/dpu/coremail-address-book |

coremail-address-book |

|

拥有在线模板设计、发送诱骗广告等功能的钓鱼系统 |

https://github.com/gophish/gophish |

gophish |

|

Swaks SMTP界的瑞士军刀 |

https://github.com/jetmore/swaks |

swaks |

|

一个在线的任意发件人发送Email邮件网站 |

http://tool.chacuo.net/mailanonymous |

mailanonymous |

|

EwoMail是基于Linux的企业邮箱服务器 |

https://github.com/gyxuehu/EwoMail |

EwoMail |

|

批量发送钓鱼邮箱 |

https://github.com/Yang0615777/sendMail |

sendMail |

|

免杀宏生成器 |

https://github.com/Inf0secRabbit/BadAssMacros |

BadAssMacros |

9、社工个人信息收集类

|

项目简介 |

项目地址 |

项目名称 |

|

从大量站点中收集用户个人信息 |

https://github.com/soxoj/maigret |

maigret |

|

根据邮箱自动搜索泄漏的密码信息 |

https://github.com/D4Vinci/Cr3dOv3r |

Cr3dOv3r |

|

密码泄露搜集 |

https://archive.org/search.php?query= |

archive |

|

从部分站点中收集个人信息 |

https://github.com/n0tr00t/Sreg |

Sreg |

|

输入人名或邮箱地址, 自动从互联网爬取关于此人的信息 |

https://github.com/famavott/osint-scraper |

osint-scraper |

|

通过脉脉用户猜测企业邮箱 |

https://github.com/Ridter/Mailget |

Mailget |

|

社工字典密码生成 |

https://github.com/Mebus/cupp |

cupp |

|

社会工程学密码生成器,是一个利用个人信息生成密码的工具 |

https://github.com/zgjx6/SocialEngineeringDictionaryGenerator |

DictionaryGenerator |

|

在线密码生成器 |

https://zzzteph.github.io/weakpass/ |

weakpass |

10、APP/公众号/小程序相关工具

|

项目简介 |

项目地址 |

项目名称 |

|

一个反编译微信小程序的工具,仓库也收集各种微信小程序/小游戏.wxapkg文件 |

https://github.com/ezshine/wxapkg-convertor |

wxapkg-convertor |

|

微信小程序反编译 |

https://github.com/qwerty472123/wxappUnpacker |

wxappUnpacker(自行寻找备份仓库) |

|

微信小程序反编译 |

https://github.com/r3x5ur/wxapkg-unpacker |

wxapkg-unpacker(二开) |

|

微信小程序信息在线收集,wxapkg源码包内提取信息 |

https://github.com/moyuwa/wechat_appinfo_wxapkg |

wechat_appinfo_wxapkg |

|

移动端(Android、iOS、WEB、H5、静态网站)信息收集扫描工具 |

https://github.com/kelvinBen/AppInfoScanner |

AppInfoScanner |

|

一款适用于以APP病毒分析、APP漏洞挖掘、APP开发、HW行动/红队/渗透测试团队为场景的移动端(Android、iOS)辅助分析工具 |

https://github.com/sulab999/AppMessenger |

AppMessenger |

|

apk爬虫工具可提取包内url等信息 |

https://github.com/dwisiswant0/apkleaks |

apkleaks |